Современные технологии не стоят на месте, и это касается даже таких элементов как гаражные ворота. Автоматические теплые гаражные ворота – это инновационное решение, которое обеспечивает […]

Читать далееМониторинг транспорта: как технологии помогают улучшить мобильность

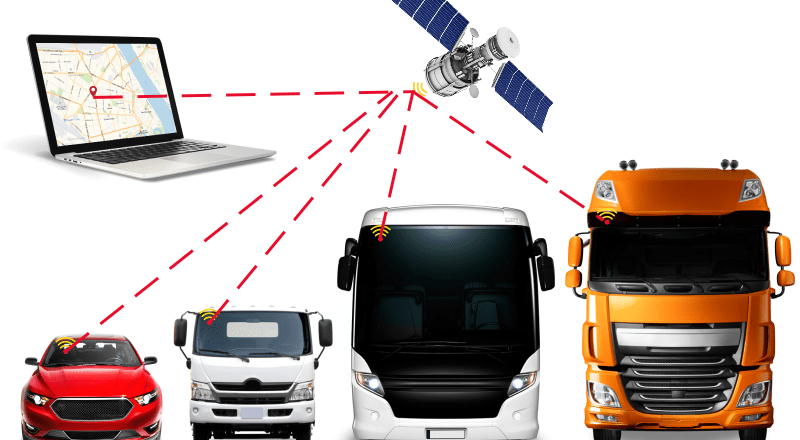

Современные технологии не останавливаются на месте, и одной из областей, где они приносят значительные пользы, является мониторинг транспорта. Эффективное управление и контроль за движением транспортных […]

Читать далееЭкспертные советы по установке кондиционеров в Алматы: обеспечьте комфорт в своем доме

Лето в Алматы бывает жарким и душным, поэтому установка кондиционера становится необходимостью для многих жителей города. Установка кондиционеров в Алматы поможет Вам создать идеальную атмосферу […]

Читать далее10 советов для успешного ремонта квартиры: как избежать ошибок и достичь идеального результата

Ремонт квартиры – это важный этап, который требует внимательного планирования и организации, помочь в этом могут тут: http://xn--80adklhqhhobug.xn--p1ai/. Чтобы избежать ошибок и достичь идеального результата, […]

Читать далееАренда боксов для хранения вещей: удобство и безопасность вашего имущества

Аренда боксов для хранения вещей становится все более популярной услугой среди людей, которые ценят порядок в своей жизни и желают удобно хранить свои вещи без […]

Читать далееСистемы обратного осмоса: чистая вода для вашего дома

В современном мире доступ к чистой питьевой воде становится все более проблематичным. Загрязнение окружающей среды, проблемы с водоснабжением и прочие факторы делают необходимость использования систем […]

Читать далееОптимизация процессов: выбор и применение теплового оборудования для предприятий

Тепловое оборудование играет ключевую роль в различных отраслях промышленности, обеспечивая эффективность производственных процессов, комфорт рабочих условий и соблюдение стандартов безопасности. Правильный выбор и использование теплового […]

Читать далееФильтр воды: как он работает и почему важен для вашего здоровья

Вода является жизненно важным ресурсом, и ее качество имеет прямое влияние на наше здоровье. Однако, даже если вода кажется чистой и прозрачной, она может содержать […]

Читать далееПокупка обоев: как сделать правильный выбор для своего интерьера

При ремонте или обновлении интерьера одним из важных этапов является выбор отделочных материалов. И обои занимают особое место среди них. Обои не только придают комнате […]

Читать далееЭффективное решение для высоких нагрузок: вертикальные многоступенчатые насосы

Вертикальные многоступенчатые насосы – это технические устройства, предназначенные для перекачивания жидкостей под высоким давлением. Они эффективно решают задачи водоснабжения, орошения, охлаждения, а также используются в […]

Читать далее